Man In The Middle

El pc del CEO

Hola a todos y bienvenidos una vez más al blog! 👋

Hoy vamos a hablar —y simular— uno de los ataques más clásicos y efectivos dentro del mundo del pentesting: el Man-in-the-Middle (MITM). Este ataque nos permite interceptar, leer, modificar o redirigir el tráfico entre dos partes que creen estar hablando directamente entre sí. Y todo, sin que lo noten.

🔎Reconocimiento

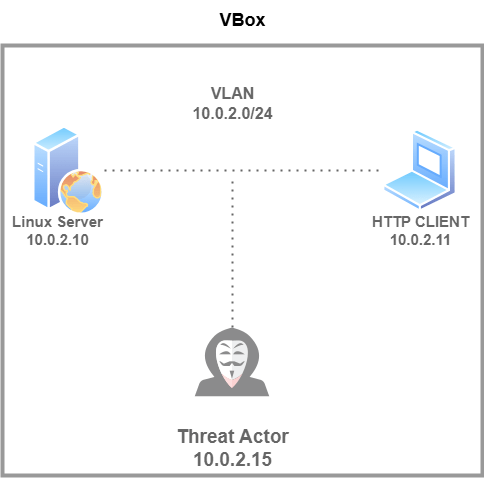

Para esta práctica de Man-in-the-Middle, hemos montado una red local sencilla pero efectiva. Esta es la estructura que vamos a utilizar:

Con esta topología, estaremos listos para interceptar el tráfico de la víctima de forma silenciosa. En el próximo paso del blog veremos cómo hacer el envenenamiento ARP y capturar información útil como credenciales o peticiones web.

FIN